O Protocolo BitTorrent: A Obra-Prima da Engenharia Descentralizada

Na era do streaming e da computação em nuvem, é fácil esquecer que a distribuição de arquivos grandes já foi um problema insolúvel. Se 1 milhão de pessoas tentassem baixar um arquivo de 1GB de um único servidor ao mesmo tempo, o servidor (e a conta bancária de quem paga a banda) explodiria.

Bram Cohen mudou isso em 2001 com o BitTorrent.

A genialidade do BitTorrent não está apenas em "compartilhar arquivos", mas em transformar o receptor em um fornecedor. Quanto mais pessoas baixam, mais rápida a rede fica. É o oposto da arquitetura Cliente-Servidor tradicional.

Descer ao nível dos bits para entender como o DHT e o algoritmo Kademlia operam é entender por que o BitTorrent continua sendo o padrão ouro de resiliência e eficiência na rede.

1. A Anatomia do Torrent: Pedaços e Hashes

Diferente do HTTP, onde você baixa um arquivo do início ao fim, o BitTorrent quebra o arquivo em milhares de Pedaços (Pieces) pequenos (geralmente entre 256KB e 1MB).

O arquivo .torrent que você baixa contém o InfoHash: uma lista de hashes SHA-1 de cada pedaço. Isso permite que você baixe o pedaço #542 de um estranho na Rússia e o pedaço #12 de alguém no Japão, verificando instantaneamente se o dado é verdadeiro. Se o hash não bater, o pedaço é descartado.

Merkle Trees (Árvores de Hash)

Versões modernas do BitTorrent usam Merkle Trees para verificação de integridade. Em vez de uma lista linear de hashes, temos uma árvore. O topo da árvore (Merkle Root) é o identificador único do arquivo. Isso permite verificar pedaços muito menores sem precisar baixar toda a lista de hashes de uma vez.

2. Trackers vs. DHT (O Fim do Servidor Central)

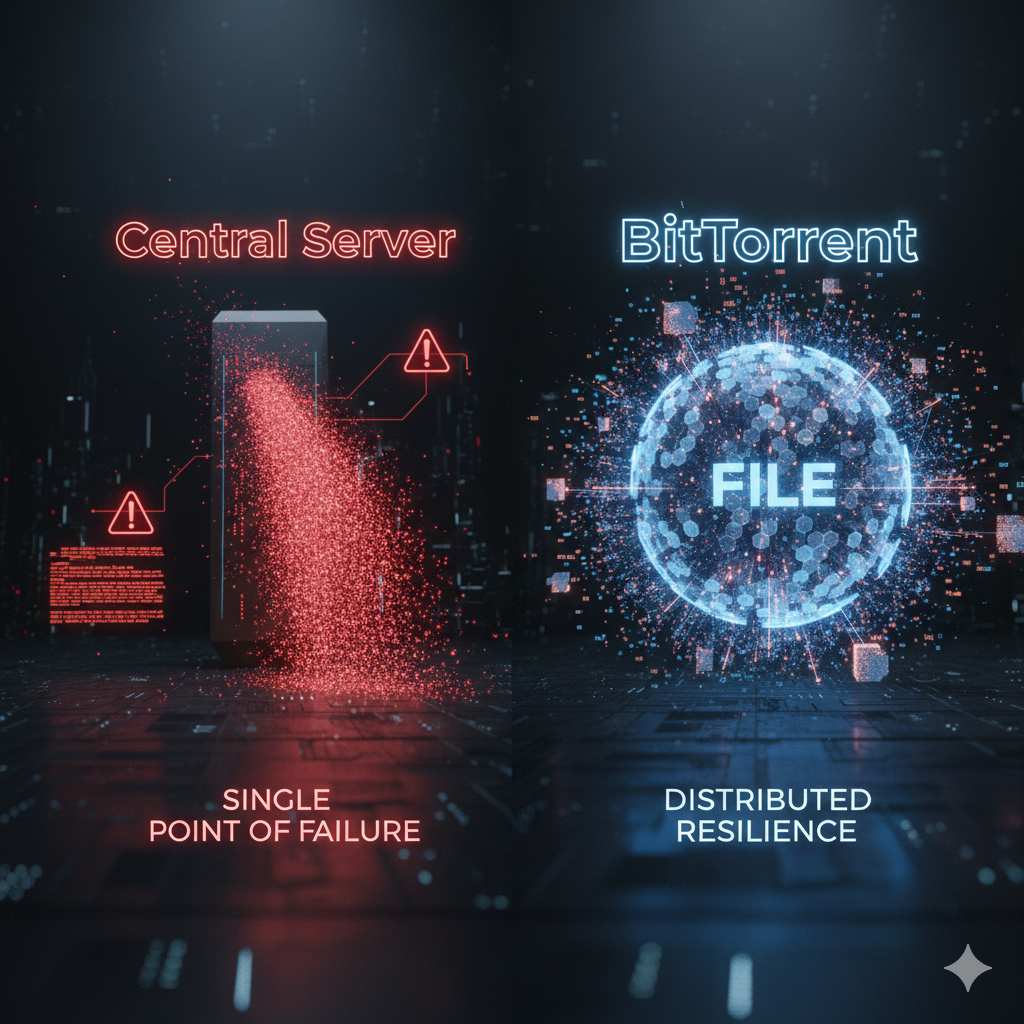

Antigamente, o BitTorrent dependia de Trackers: servidores centrais que mantinham uma lista de "quem tem qual arquivo". Se o governo derrubasse o Tracker, o torrent morria.

Para resolver isso, surgiu a DHT (Distributed Hash Table).

Com a DHT, cada cliente BitTorrent torna-se um "mini-tracker". Não existe um servidor central. A rede inteira guarda a informação de onde os arquivos estão.

Kademlia: O Mapa da Rede

O algoritmo usado na DHT do BitTorrent é o Kademlia. Ele organiza os milhões de usuários em uma estrutura lógica baseada na "distância XOR" entre seus IDs.

Quando você procura um arquivo, você pergunta aos seus vizinhos na rede: "Quem está mais perto desse Hash?". A pergunta vai saltando de nó em nó até encontrar quem tem o arquivo. É um sistema de busca ultra-eficiente que escala para bilhões de usuários.

3. Magnet Links: Identificando pelo Conteúdo, não pelo Nome

Você já notou que não precisa mais baixar arquivos .torrent? Você apenas clica no ícone de ímã (Magnet Link).

Um Magnet Link não diz onde o arquivo está. Ele diz o que o arquivo é.

magnet:?xt=urn:btih:HASH_DO_ARQUIVO

O seu cliente pega esse HASH, joga na rede DHT (Kademlia), encontra os vizinhos, baixa os metadados e começa o download. É a descentralização total: o arquivo não precisa estar hospedado em site nenhum para ser encontrado.

4. O Algoritmo Tit-for-Tat (Olho por Olho)

Por que alguém deixaria o computador ligado fazendo upload (Seeding)? O BitTorrent implementa uma teoria dos jogos chamada Tit-for-Tat. O protocolo favorece quem compartilha. Se você envia dados para mim, eu te dou prioridade de banda. Se você apenas baixa (Leeching), eu te "estrangulo" (choke) e mando dados para outros que estão colaborando.

Isso garante que a rede seja sustentável e que o egoísmo individual seja punido pela própria estrutura do protocolo.

Cliente-Servidor vs P2P (BitTorrent)

| Característica | Cliente-Servidor (HTTP) | P2P (BitTorrent) |

|---|---|---|

| Custo de Banda | Pago pelo dono do servidor | Distribuído entre usuários |

| Escalabilidade | Piora com mais usuários | Melhora com mais usuários |

| Resiliência | Ponto único de falha | Indestrutível (Descentralizado) |

| Integridade | Confia no servidor | Verifica cada pedaço via Hash |

5. Além da Pirataria: Usos Legítimos de P2P

Embora o BitTorrent seja famoso pela pirataria, ele é uma ferramenta de infraestrutura vital:

- Distribuição de Linux: Quase todas as distros usam Torrent para economizar custos de servidor.

- Updates do Windows 10/11: A Microsoft usa P2P (Delivery Optimization) para distribuir patches entre computadores na mesma rede local.

- Facebook/Twitter: Usam variantes do BitTorrent internamente para distribuir builds de código gigantes (Gigabytes) para milhares de servidores de produção simultaneamente.

Conclusão

O BitTorrent é uma das peças de software mais elegantes já escritas. Ele provou que é possível criar sistemas globais sem autoridade central, baseados puramente em matemática, criptografia e incentivos corretos. Vinte anos depois, ele continua sendo a base para novas tecnologias como IPFS e Web3.

Glossário Técnico

- Seeder: Usuário que tem o arquivo completo e está apenas fazendo upload.

- Leecher: Usuário que está baixando o arquivo.

- Swarm (Enxame): O grupo total de pessoas compartilhando o mesmo arquivo.

- InfoHash: A identidade digital única de um torrent, gerada a partir do seu conteúdo.

- DHT (Distributed Hash Table): Sistema para encontrar peers sem depender de um servidor central.

- XOR Distance: Métrica matemática usada pelo Kademlia para decidir quão "perto" um usuário está de um arquivo na rede.

Referências

- Bram Cohen. The BitTorrent Protocol Specification. O documento original.

- Petar Maymounkov & David Mazières. Kademlia: A Peer-to-Peer Information System Based on the XOR Metric. O paper acadêmico sobre o algoritmo.

- Merkle, R. C. A Digital Signature Based on Conventional Encryption. A origem das Merkle Trees.

- Theory.org. BitTorrent Protocol Specification v1.0.